Metody identyfikacji i neutralizacji współczesnych zagrożeń

W obliczu dynamicznie zmieniającego się krajobrazu zagrożeń, zdolność do skutecznej identyfikacji i neutralizacji potencjalnych ryzyk staje się kluczowa dla bezpieczeństwa zarówno osób prywatnych, jak i organizacji. Współczesne wyzwania, od cyberataków po zagrożenia fizyczne, wymagają kompleksowego podejścia i zastosowania zaawansowanych strategii. Zrozumienie natury tych zagrożeń i opracowanie odpowiednich metod obrony to fundament budowania odpornego środowiska.

Współczesny świat charakteryzuje się złożonością i wzajemnymi powiązaniami, co prowadzi do ewolucji zagrożeń. Nie dotyczą one już tylko sfery fizycznej, ale w coraz większym stopniu przenikają do świata cyfrowego, ekonomicznego i społecznego. Skuteczna ochrona wymaga zatem holistycznego spojrzenia i ciągłego dostosowywania się do nowych wyzwań. Celem jest nie tylko reagowanie na incydenty, ale przede wszystkim ich przewidywanie i zapobieganie im.

Rozpoznawanie i ocena zagrożeń

Pierwszym krokiem w budowaniu skutecznej strategii bezpieczeństwa jest dokładna identyfikacja i ocena potencjalnych zagrożeń. Proces ten obejmuje analizę luk w zabezpieczeniach, ocenę ryzyka oraz zrozumienie potencjalnych wektorów ataku. Ryzyko może wynikać z wielu źródeł, takich jak niedoskonałości systemów, błędy ludzkie, czynniki środowiskowe czy celowe działania przestępcze. Ważne jest, aby podejść do tego zadania z należytą czujnością, analizując zarówno zagrożenia fizyczne, jak i te związane z cyberprzestrzenią. Regularne audyty bezpieczeństwa i analizy scenariuszy zagrożeń są niezbędne do utrzymania aktualnej perspektywy.

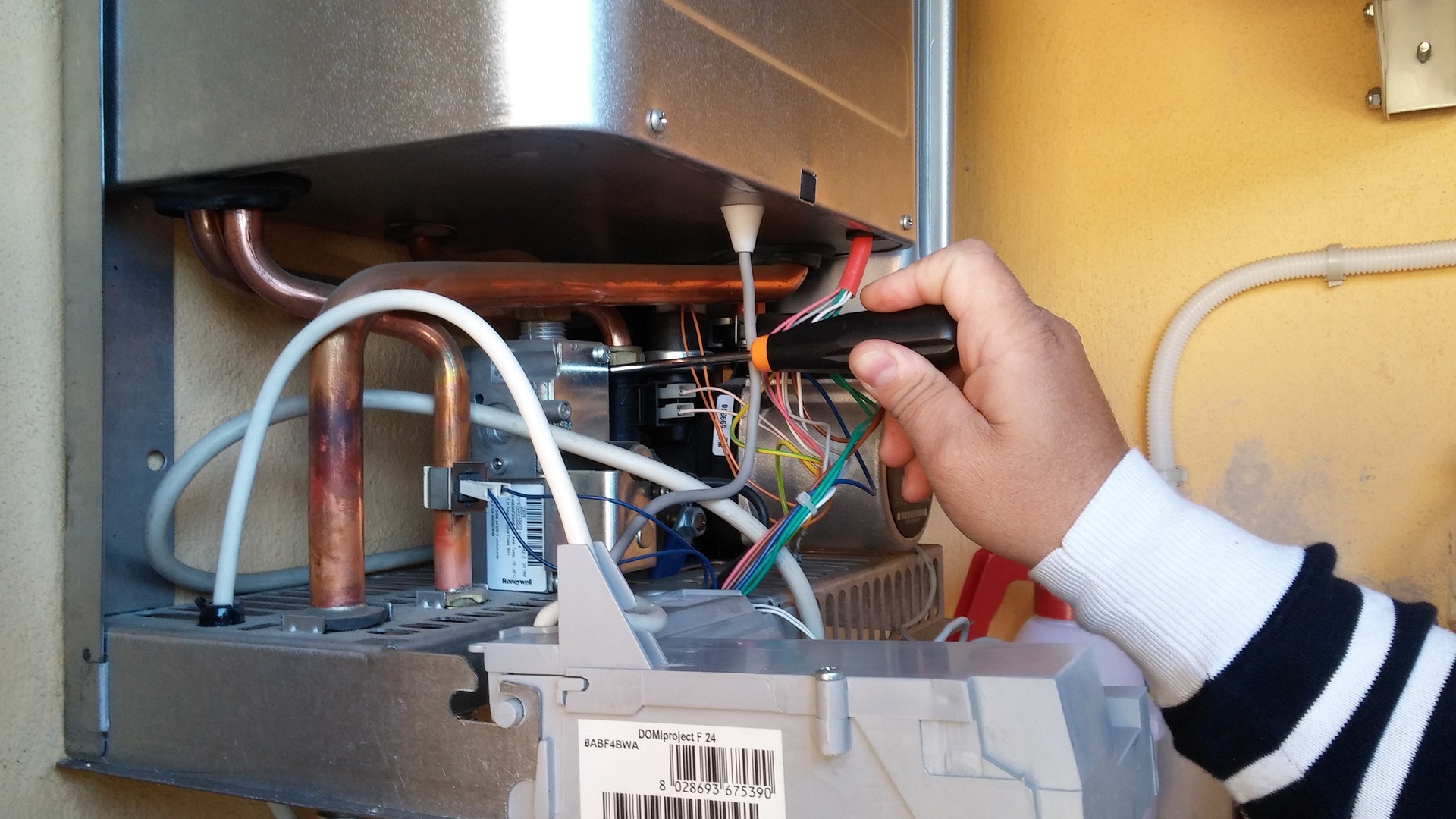

Strategie ochrony fizycznej i nadzoru

Ochrona fizyczna stanowi fundament bezpieczeństwa, zabezpieczając majątek i osoby przed bezpośrednimi zagrożeniami. Obejmuje ona szereg środków, takich jak kontrola dostępu, systemy alarmowe, monitoring wizyjny (surveillance) oraz obecność przeszkolonego personelu ochrony. Systemy nadzoru, wykorzystujące zaawansowane technologie, takie jak kamery termowizyjne czy analityka obrazu, pozwalają na wczesne wykrywanie niepożądanych aktywności i szybką reakcję. Skuteczne wdrożenie tych strategii wymaga integracji różnych komponentów i regularnego przeglądu ich efektywności, aby zapewnić bezpieczeństwo na najwyższym poziomie.

Znaczenie cyberbezpieczeństwa

W dobie cyfryzacji, cyberbezpieczeństwo stało się równie krytyczne jak ochrona fizyczna. Ataki hakerskie, wyłudzanie danych, złośliwe oprogramowanie i inne formy cyberzagrożeń mogą prowadzić do poważnych strat finansowych, utraty reputacji i naruszenia prywatności. Obrona przed nimi wymaga wielowarstwowego podejścia, obejmującego zabezpieczenia sieciowe, ochronę punktów końcowych, szyfrowanie danych, a także szkolenia pracowników w zakresie świadomości zagrożeń. Zapewnienie ciągłości działania systemów informatycznych i ich odporności na ataki jest priorytetem dla każdej organizacji.

Zarządzanie bezpieczeństwem i zapobieganie incydentom

Skuteczne zarządzanie bezpieczeństwem wykracza poza samą implementację technologii i procedur. Obejmuje ono tworzenie kompleksowych polityk bezpieczeństwa, opracowywanie planów reagowania na incydenty oraz budowanie kultury bezpieczeństwa w organizacji. Zapobieganie incydentom jest zawsze bardziej efektywne niż ich naprawianie. Wymaga to proaktywnego podejścia, ciągłej oceny ryzyka i wdrażania środków zaradczych, zanim zagrożenia się zmaterializują. Regularne ćwiczenia i symulacje incydentów pomagają w weryfikacji gotowości i efektywności przyjętych rozwiązań.

Ciągłe monitorowanie i budowanie odporności

Zagrożenia ewoluują, dlatego systemy bezpieczeństwa muszą być elastyczne i zdolne do adaptacji. Ciągłe monitorowanie systemów, sieci i środowiska zewnętrznego pozwala na szybkie wykrywanie nowych zagrożeń i reagowanie na nie. Wykorzystanie zaawansowanych narzędzi analitycznych i sztucznej inteligencji może znacząco zwiększyć efektywność monitoringu. Budowanie odporności (resilience) oznacza nie tylko zdolność do przetrwania ataku, ale także szybkie odzyskiwanie sprawności i minimalizowanie jego skutków. Wymaga to ciągłej czujności, inwestycji w technologie i rozwój kompetencji zespołów odpowiedzialnych za bezpieczeństwo.

| Rodzaj Usługi | Szacunkowy Koszt (miesięcznie) | Opis |

| :———————– | :—————————– | :———————————————————————————————— |

| Ochrona fizyczna (1 pracownik) | 5 000 - 8 000 PLN | Usługa ochrony obiektów, kontrola dostępu, patrole, interwencje. Koszt za jednego ochroniarza na pełen etat. |

| System monitoringu wizyjnego | 500 - 2 000 PLN | Wynajem lub serwis systemu CCTV z obsługą zdalną, w zależności od skali i liczby kamer. |

| Audyt cyberbezpieczeństwa | 3 000 - 15 000 PLN | Jednorazowa ocena luk w zabezpieczeniach IT, testy penetracyjne, rekomendacje. Koszt za kompleksowy audyt. |

| Zarządzanie bezpieczeństwem IT | 1 500 - 6 000 PLN | Ciągłe monitorowanie sieci, zarządzanie firewallami, aktualizacje, wsparcie specjalisty. |

| Szkolenia z cyberbezpieczeństwa | 200 - 800 PLN (za osobę) | Warsztaty i szkolenia dla pracowników z zakresu świadomości zagrożeń i bezpiecznych praktyk. |

Ceny, stawki lub szacunkowe koszty wymienione w tym artykule są oparte na najnowszych dostępnych informacjach, ale mogą ulec zmianie w czasie. Przed podjęciem decyzji finansowych zaleca się niezależne badania.

Współczesne zagrożenia wymagają zintegrowanego i proaktywnego podejścia do bezpieczeństwa. Skuteczna ochrona opiera się na ciągłej identyfikacji ryzyka, wdrażaniu zarówno fizycznych, jak i cyfrowych środków zabezpieczających, a także na budowaniu odporności i świadomości. Inwestycja w kompleksowe rozwiązania bezpieczeństwa to nie tylko koszt, ale przede wszystkim zabezpieczenie przyszłości i stabilności w dynamicznym środowisku.